Falske Windows opdateringer installerer ransomware

Problemet gemmer sig derimod for mindre teknisk-kyndige personer, som let kan forvilde sig til at klikke på links i indkomne mails, og så bryder helvede løs for den enkeltstående forbruger.

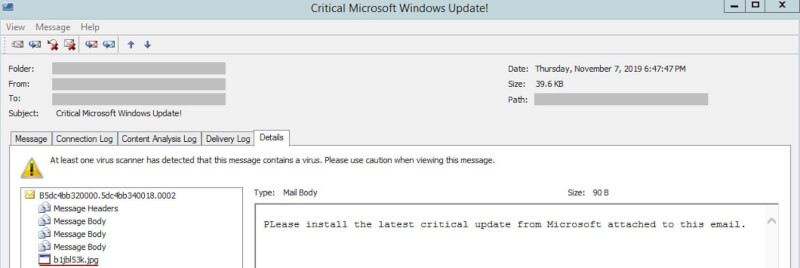

En typisk falsk mail hævder at være fra Microsoft, der anbefaler modtageren om at opdatere Windows.

Dette vil ofte resultere i ransomware installeres på computeren. Trustwaves SpiderLabs har haft fokus på spam-e-mails, som leveres med “Installer seneste Microsoft Windows opdaterung nu!” eller ”Kritisk Microsoft Windows opdatering” (fordansket) i emnelinjen når mailen tikker ind. Her vil det logiske være at tænke ”Microsoft sender selvfølgelig ikke Windows-opdateringer ud via e-mail”

Beskederne indeholder kun én sætning, og det første ord begynder med to store bogstaver, hvilket får det til at virke endnu mindre legitimt. Modtagerne bliver bedt om at klikke på en vedhæftet fil for at downloade ”opdateringen”. Selvom filen har en .jpg-udvidelse koblet på, er det faktisk en eksekverbar .NET-downloader, der leverer malware til det inficerede system.

Ved at klikke på filen downloades en anden eksekverbar fil, denne kaldes i dette tilfælde for bitcoingenerator.exe fra en (nu fjernet) Github-konto ved navn misterbtc2020. Ligesom vedhæftningen til e-mail er dette .NET kompileret malware — Cyborg-ransomware.

Som med andre ransomware angreb, krypterer bitcoingenerator.exe brugernes filer og ændrer deres extensions til sin egen: 777. Ransomware efterlader også en kopi af sig selv kaldet ”bot.exe'”skjult i roden af det inficerede drev.

Ofre vil derefter se en ransom note navngivet "Cyborg_DECRYPT.txt" på deres skrivebord, som kræver $ 500 for at dekryptere filerne.

Da Trustwaves SpiderLabs kiggede efter ransomwares oprindelige filnavn, fandt de tre andre samples og opdagede, at der findes en builder til ransomwaren. Der fandt sågar en YouTube-video indeholdende et link til denne builde, som var hostet i Github, og som havde to lagringssteder: den ene med ransomware-builderen, og den anden med et link til en russisk version af builderen.

Ransomware er blevet de kriminelles foretrukne malware i nyere tid, især når det kommer til at ramme regeringssystemer. Mandag var Louisiana målet for anden gang i år, skønt deres cybersikkerhedshold stoppede angrebet, inden der blev forårsaget skade.

Lad os høre fra jer i kommentarfeltet. Alle kommentarer deltager i vores giveaway i november måned.

Kilde & Image creTrustwavesdit:

KasperSky,